Stanowisko AMD ws. doniesień Google o luce w procesorach

Również AMD wypowiedziało się oficjalnie w sprawie wykrytych luk bezpieczeństwa Spectre i Meltdown. Po pierwsze koncern zwraca uwagę, że testy przeprowadzone przez zespół Google Project Zero, wykonany został w laboratoryjnym środowisku, które nie odzwierciedla realiów publicznych domen, a więc zagrożenie atakiem w rzeczywistości jest znacznie mniejsze. Zespół AMD badający problem ustalił, że:

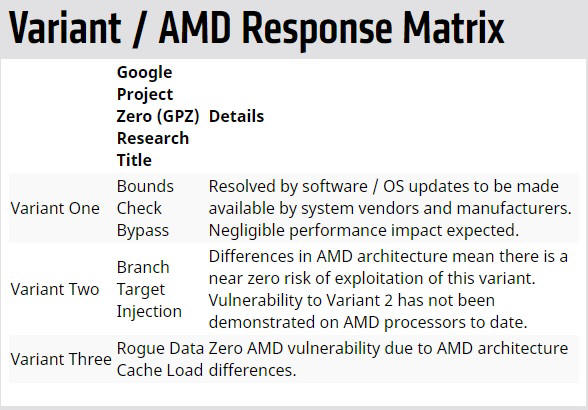

W Wariancie Pierwszym (Bounds Check Bypass) - Rozwiązany może być przez aktualizacje oprogramowania / systemu operacyjnego. Oczekiwany jest niewielki wpływ na wydajność komputera.

Wariant Drugi (Branch Target Injection) - różnice w architekturze układów AMD powodują, że istnieje niemal zerowe ryzyko wykorzystania tego wariantu ataku i nie zostały dotąd udowodnione na procesorach AMD.

Wariant Trzeci (Rogue Data Cache Load) - niemożliwy do przeprowadzenia z powodu różnic w architekturze AMD.

Jak zwykle AMD zdecydowanie zachęca swoich klientów do konsekwentnego przestrzegania bezpiecznych praktyk komputerowych, czego przykładem są: nie klikanie nierozpoznanych hiperłączy, stosowanie silnych haseł, używanie bezpiecznych sieci i przeprowadzanie regularnych aktualizacji oprogramowania.

AMD dołącza się również do stwierdzenia wydanego przez portal Niebezpiecznik.pl:

„Szczegółowa lektura technicznego opisu podatności opublikowanego wczoraj przez Google zdradza, że zespół testował jedynie procesor AMD w niedomyślnej konfiguracji: (AMD PRO CPU, eBPF JIT włączone). Innymi słowy, do tej pory nie pokazano jeszcze żadnego ataku na procesory AMD, który działałby na ich domyślnych konfiguracjach.”